命中率超98%:微軟披露側信道攻擊,可窺探你和AI聊天內容

關鍵詞: Whisper Leak AI聊天服務 側信道攻擊 隱私漏洞 緩解措施

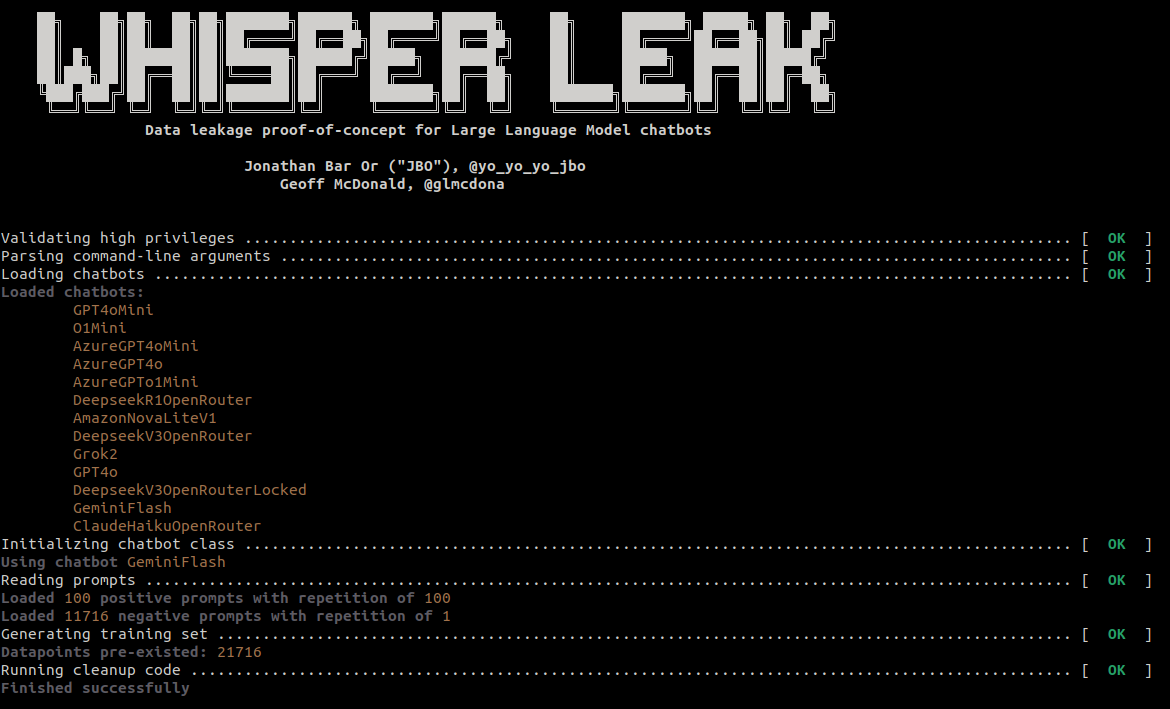

11月10日,微軟安全研究團隊于 11 月 8 日發布博文,披露名為“Whisper Leak”的嚴重隱私漏洞,是一種針對現代 AI 聊天服務的側信道攻擊。

這一攻擊技術的核心在于,它不需要破解 TLS 等主流加密協議,而是通過分析加密網絡流量的元數據(即數據包的大小、傳輸時序和序列模式)來推斷用戶與 AI 的對話主題。

由于 AI 服務為提供流暢體驗,普遍采用 token-by-token 流式傳輸應答,這種行為恰好在網絡層留下了獨特的“指紋”,讓攻擊成為可能。

研究人員通過訓練機器學習模型,證明了這種攻擊的有效性。他們采集了大量 AI 應答的加密數據包軌跡,發現不同主題的對話會產生系統性差異的元數據模式。

例如,關于“洗錢”等敏感話題的提問,其應答數據包的節奏和大小組合,與普通日常對話顯著不同。在受控的實驗環境中,分類器識別特定敏感話題的準確率驚人地超過了 98%,表明其在現實世界中進行大規模、高精度定點監控的潛力。

此漏洞暴露了廣泛的 AI 聊天服務所面臨的系統性風險。互聯網服務提供商(ISP)、公共 Wi-Fi 上的惡意行為者等攻擊者都可能利用 Whisper Leak,觀察用戶網絡流量,識別和標記敏感對話。

這對記者、活動家以及尋求法律或醫療建議的普通用戶構成了嚴重威脅,因為即使對話內容本身是加密的,對話的“主題”也可能被暴露,從而引發后續的審查或風險。

在微軟遵循負責任披露原則通報業界后,多家主流 AI 供應商已迅速采取行動。現行的緩解措施主要分為三類:

一是通過隨機填充或內容混淆來破壞數據包大小與原文長度的關聯性;

二是采用 tokens 批處理,將多個 tokens 打包后再發送,以降低時間精度;

三是主動注入虛擬數據包,干擾流量模式。

這些措施在提升安全性的同時,也帶來了延遲增加、帶寬消耗增大等代價,迫使服務商在用戶體驗和隱私保護之間做出權衡。

對普通用戶而言,在處理高度敏感信息時,優先選擇非流式應答模式,并避免在不受信任的網絡中進行查詢,是當前有效的防護手段。